LaZagne, la herramienta que permite extraer contraseñas almacenadas en Windows

LaZagne es una herramienta de descifrado de contraseñas para Windows. Ahora ha recibido un nuevo impulso en sus capacidades al conocerse un nuevo componente llamado LaZagneForensic. Con esto es capaz de poner en alerta a cualquier usuario del sistema operativo de Microsoft. Esto es así ya que puede extraer contraseñas almacenadas en un equipo con Windows sin necesidad de tener la clave maestra.

LaZagne

Anteriormente, LaZagne necesitaba esta clave maestra de Windows para extraer contraseñas almacenadas en el equipo. Requería que el atacante tuviera acceso al ordenador con un usuario registrado para ejecutar los comandos.

Lo que hace a LaZagne particularmente peligroso es que puede descifrar las contraseñas protegidas por la API de protección de datos de Windows sin tener la contraseña real de la cuenta del sistema operativo iniciado en el equipo. Esto lo consigue gracias a la función CryptUnprotectData. A pesar de eso, aún requiere que el usuario tenga acceso, ya sea local o remoto, a un equipo con Windows desbloqueado.

LaZagneForensic, sin embargo, puede extraer gran parte (pero no todos) de los mismos datos utilizando archivos de volcado del equipo de destino o montando el disco duro de destino en otro ordenador.

LZF podría ser una amenaza para la seguridad porque, como indica su creador, Alessandro Zanni, si Windows (y por extensión, LaZagne) puede obtener una contraseña en texto plano, también lo puede hacer un atacante.

Cómo supone un peligro LaZagneForensic

Las contraseñas almacenadas en un ordenador con Windows se codifican con una clave derivada de la contraseña de la cuenta que las creó. Una vez que el usuario inicia sesión, las contraseñas almacenadas se descifran para que el usuario tenga acceso a ellas.

Ahí es donde LaZagne entra en juego: un usuario está conectado, por lo que se cuela y roba las contraseñas descifradas y las convierte en texto plano.

Pero cuando un atacante solo puede obtener acceso de lectura, o si no hay ningún usuario registrado, las contraseñas se cifran y no se puede hacer nada para descifrarlas, ya que se necesitan credenciales de Windows para hacerlo.

LZF no necesita credenciales de Windows ni acceso de escritura. Al menos para algunas contraseñas.

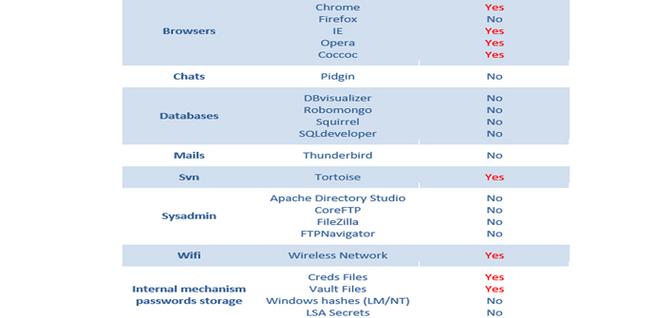

En la imagen de abajo, de GitHub ofrecida por Alessandro Zanni, podemos ver las aplicaciones que necesitan o no credenciales de Windows:

Protección frente a LaZagneForensic

Lo que LZF usa para robar contraseñas es un agujero en la seguridad de Windows. Esto ofrece a un atacante un acceso sin precedentes a un equipo. Zanni indica que no hay manera de protegerse contra eso: si una contraseña se almacena en un dispositivo host de Windows usando métodos predeterminados, está expuesta.

La recomendación de Zanni es nunca utilizar el método predeterminado para almacenar contraseñas. En su lugar, confiar en un administrador de contraseñas. Los navegadores web, los clientes de correo electrónico y otras aplicaciones que almacenan contraseñas, pero que no están específicamente diseñadas para hacerlo, están en riesgo.

Los usuarios deben asegurarse de que no almacenan contraseñas confidenciales en ninguna de las fuentes mencionadas en la imagen anterior.

Via: www.redeszone.net

Reviewed by Zion3R

on

15:08

Rating:

Reviewed by Zion3R

on

15:08

Rating: