Pandemic: el malware de la CIA que convierte a tu PC en una máquina de ataque

Wikileaks está publicando de manera prácticamente semanal nuevas vulnerabilidades de la CIA bajo el programa Vault 7. A pesar de que el pasado viernes no se publicó nada, casi dos semanas después Wikileaks ha publicado todo sobre Pandemic, destinado a utilizar servidores como vectores de ataque.

Y es que, como dijo Julian Assange a principios de mayo en una entrevista con Iñaki Gabilondo, lo que se ha publicado de momento es sólo el 1% de todo lo que Wikileaks tiene sobre la CIA. Todas los exploits y herramientas que van a ser publicados eran utilizados por la CIA de manera secreta contra productos de organizaciones como Microsoft o Apple, así como de fabricantes de equipos de red.

Pandemic: el malware que infecta a otros ordenadores en red local

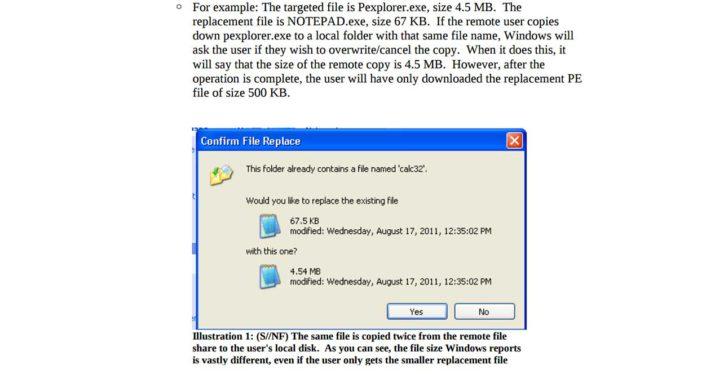

Pandemic, cuya documentación ha sido publicada, es una herramienta utilizada en ordenadores con Windows que comparten archivos y programas dentro de una red local. Cuando el usuario descarga un archivo de ese ordenador infectado, Pandemic reemplaza el código del programa que se está descargando en tiempo real con una versión que incluye el troyano en su interior.

Para ocultar su actividad, el archivo original en el servidor no es modificado en ningún momento, sino que se reemplaza en pleno tránsito de datos. El exploit permite modificar hasta 20 programas al mismo tiempo con un tamaño máximo de 800 MB. A través de la ejecución del malware, se van infectando consecutivamente ordenadores en la red local. Aunque no está especificado en la documentación, los ordenadores infectados probablemente también infectan a otros ordenadores a su vez con el mismo método. El proceso se realiza en tan sólo 15 segundos, según los manuales. A pesar de ello, los documentos no especifican cómo instalar Pandemic inicialmente en un servidor, ya que esos documentos parecen haberse omitido.

Pandemic se instalaba como un Minifilter Device Driver, para lo cual era necesario que estuviera firmado por un certificado digital válido comprado o robado, o que directamente utilizase un exploit que se saltase la necesidad de firmar drivers (algo poco probable). Estas restricciones hacen que la herramienta, a diferencia de otras, sea posible utilizarla sólo en un número muy limitado de casos en pequeñas empresas que utilizasen Windows File Server.

Las vulnerabilidades de la NSA fueron peores

La CIA no ha confirmado en ningún momento la veracidad de los documentos publicados, y Wikileaks afirma que éstos fueron obtenidos en un descuido, en el cual expusieron todas sus armas cibernéticas. La guerra, más que en el campo de batalla, se libra en las redes, de ahí que estas agencias hayan centrado sus esfuerzos en acumular el mayor número posible de herramientas de hackeo, lo cual puede volverse en su contra en el caso de que éstas se filtren, como ha ocurrido.

Por suerte, la información que está publicando Wikileaks no incluye los exploits como tal, como ocurrió con Shadow Brokers y los exploits que robó a la NSA. Tras su publicación, se empezaron a registrar diversos ataques, que acabaron resultando en algunos como WannaCry el mes pasado. Además, las vulnerabilidades usadas por la NSA son más avanzadas y peligrosas que las de la CIA, sobre todo porque estaban diseñadas para ser utilizadas de manera remota. Las de la CIA son utilizadas normalmente por agentes infiltrados en redes locales o con acceso físico a ordenadores.

Via: www.adslzone.net

Reviewed by Zion3R

on

5:42

Rating:

Reviewed by Zion3R

on

5:42

Rating: